Contente

- Senhas e credenciais

- Mídia social e sites da web

- Fotos

- Documentos de Texto

- O que eu posso fazer?

- Sua experiência

Simon está envolvido no desenvolvimento de software desde os dias da fita de papel. Ele desenvolveu software de nicho para gerenciamento de informações.

O luto já é ruim o suficiente. A situação piora quando o parceiro, parentes ou amigos do falecido descobrem quantas atividades ele realizou por meio de seu computador pessoal, para as quais a senha da conta agora não é conhecida. Arun Kumar lista algumas das etapas que devem ser seguidas para recursos eletrônicos comuns neste artigo de 2015 e David Neild analisa as dificuldades de legar ativos digitais aqui.

O cancelamento ou modificação das credenciais da conta geralmente requer acesso ao e-mail e, geralmente, a outro dispositivo de autenticação, como um telefone celular. Embora os navegadores de Internet tenham a capacidade de armazenar credenciais de login para sites e, portanto, estar disponíveis assim que um usuário estiver conectado, esse recurso pode não ter sido usado ou pode não estar disponível para sites de alta sensibilidade, como banco eletrônico. Qualquer falha que exija a reinserção dessas credenciais pode exigir longos períodos de espera por um agente de atendimento ao cliente da organização proprietária do site e, em seguida, uma longa conversa em uma linha telefônica de baixa qualidade com um falante não nativo de inglês para tentar explicar a situação.

Senhas e credenciais

Obter acesso a uma máquina se você não tiver uma conta não é difícil se você tiver acesso físico à máquina e ela pode ser reiniciada. É por isso que os servidores nas organizações costumam ser mantidos em um ambiente seguro. Qualquer provedor de suporte de TI deve ser capaz de fazer isso.

No entanto, quase todos os serviços eletrônicos agora exigem um nome de usuário e uma senha, e muitos agora usam a autenticação de dois fatores, normalmente obtida através do envio de uma mensagem com um código para um telefone móvel após um fator (a senha) ter sido fornecido. O Internet banking sempre usa autenticação de dois fatores, geralmente usando um telefone celular como o segundo fator. Os serviços do governo australiano acessados pela Internet (incluindo relatórios financeiros para empresas, que podem continuar após um luto), usam autenticação de dois fatores com um telefone celular. Isso significa que o telefone celular do falecido também pode precisar estar operacional e acessível para acessar os serviços usando credenciais de dois fatores. Caso contrário, você terá muito o que conversar e poderá ser solicitado a apresentar uma grande quantidade de documentação para estabelecer seu direito de acesso ao serviço.

Os navegadores da Web oferecem obedientemente para lembrar as credenciais de sites, mas essa lembrança é específica para uma conta em uma máquina. Se a máquina morrer, as senhas ficarão inacessíveis. Recuperar credenciais armazenadas nessa situação é possível, mas exigirá serviços geek altamente especializados. Se a máquina morta usasse uma unidade de estado sólido, o processo se tornaria ainda mais complexo e caro.

O seguro contra esta situação é fácil, mas requer um planejamento prévio. Certifique-se de que todas as suas credenciais (nome de usuário e senha) para os serviços que você usa sejam anotadas e atualizadas conforme necessário. Armazene este documento junto com seu testamento para que possa ser acessado se necessário.

Mídia social e sites da web

O que acontece com a página do Facebook do falecido? Se você não tiver acesso a ele, espere ter que produzir documentação indicando o seu direito de que seja memorializado. Isso significa que não será detectável na pesquisa e não pode ser alterado. Você não terá acesso à conta. O Facebook fornece um contato 'legado', mas muito mais fácil é incluir seu nome de usuário e senha do Facebook na lista de outras credenciais.

O Twitter e outras mídias sociais exigirão ampla documentação, incluindo uma certidão de óbito, para provar seu direito de encerrar a conta.

Se o falecido tinha um site, o processo para encerrá-lo varia de acordo com o provedor de serviços. Pode ser tão simples quanto um telefonema, mas provavelmente exigirá documentação.

Muitas vezes, o e-mail é um canal de comunicação crucial, portanto, garantir que esteja operacional é uma alta prioridade.

Assim que o e-mail do falecido estiver funcionando, a próxima tarefa é acompanhar quaisquer questões pendentes. Estes podem tocar em qualquer aspecto da vida e podem incluir reclamações de seguros, disputas legais ou reclamações sobre bens ou serviços. Depois, há os e-mails pessoais para manter contato, muitas vezes não mais frequentes do que um ou dois por ano, mas ainda assim importantes. Uma mensagem de broadcast para todas essas pessoas anunciando o que aconteceu evita o constrangimento de seu e-mail de Natal ser devolvido e as tentativas de contato telefônico que terminam em “Este número não está mais em serviço”. Mas identificar esses correspondentes ocasionais de uma caixa de entrada que pode conter milhares de mensagens usando recursos nativos do Apple Mail, Gmail ou Outlook não é fácil. Recomenda-se o uso de um provedor de serviços especializado.

Fotos

As fotos digitais raramente são necessárias para encerrar os assuntos do falecido, mas pode haver algumas que sejam de particular importância para os parentes e são cada vez mais usadas em serviços e funções memoriais, bem como enviadas a parentes distantes. Encontrá-los em meio às dezenas de milhares de imagens que podem ser armazenadas no computador ou em dispositivos de armazenamento anexados é uma perspectiva assustadora, já que o armazenamento da câmera é muitas vezes transferido para outras mídias com a intenção de “separá-las mais tarde”, o que raramente é realizado.

Os dias do álbum de recortes com fotos anotadas com os presentes e o local já se foram. A situação normal é encontrar pastas com nomes como “Grécia 2008”, “Natal Canberra 2003”, talvez contendo milhares de fotos e um vídeo ocasional. As datas das fotos podem ser a única pista para que tenham um conteúdo interessante sem olhar para todas elas. Felizmente, a maioria dos computadores fornece uma visualização em miniatura do conteúdo de imagem e vídeo como uma opção para visualizar o conteúdo da pasta.

Se as fotos existem como impressões ou slides, o equipamento para digitalizá-los para criar cópias digitais já está disponível. Uma vez que as imagens estão em formato digital, elas podem ser facilmente compartilhadas por meio de serviços de compartilhamento de fotos, como os álbuns do Google Fotos. Para preservar as informações que podem estar escritas no verso das fotos, pode valer a pena adicionar legendas às imagens, usando um software de edição de imagens ou aplicativos mais especializados.

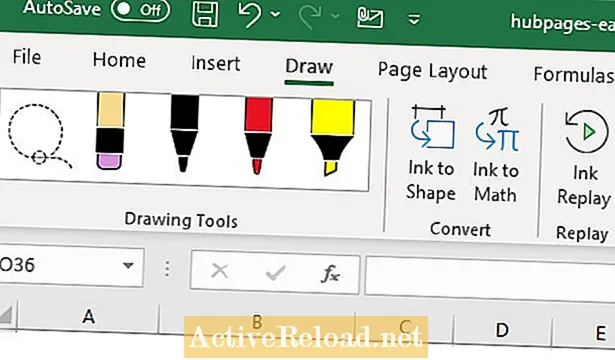

Documentos de Texto

A maioria dos documentos de texto em um computador podem ser manuais de pouco significado, mas os idosos às vezes usam um computador como máquina de escrever e preparam correspondência que é impressa e enviada pelo correio. Esses documentos podem referir-se a problemas em andamento e a vontade do falecido pode até estar entre eles. Testamentos em formato de documentos eletrônicos foram aceitos por um tribunal da Austrália do Sul como evidência de intenção, portanto, a identificação de qualquer documento pode ser de grande importância, especialmente se o conteúdo for diferente de quaisquer outros testamentos. Recomenda-se que o conselho de um especialista seja obtido sobre a preservação de tal documento, se algum for identificado.

Obter uma lista e um resumo dos documentos de texto em um computador é uma tarefa difícil, exigindo tecnologia para acessar a enorme variedade de documentos de texto que podem existir em um computador. Recomenda-se o uso de um provedor de serviços especializado.

O que eu posso fazer?

A melhor maneira de minimizar esses problemas no caso de seu falecimento é manter e manter uma lista de nomes de usuário e senhas para todos os serviços eletrônicos que você usa. A lista deve ser facilmente acessível, se necessário. Apresentá-lo com um representante legal é uma forma de o conseguir. Manter a lista atualizada não é uma tarefa fácil, pois as senhas expiram e novos serviços eletrônicos que precisam de credenciais continuam aparecendo. Se algum dos seus serviços usar autenticação de dois fatores, anote o número do celular necessário e como alterá-lo. Se você tiver um telefone celular com bloqueio de teclado habilitado, certifique-se de que o código de desbloqueio esteja armazenado junto com suas credenciais.

Manter backups de todo o conteúdo de um computador também é útil - no caso de o computador não funcionar, os documentos eletrônicos podem ser recuperados e as credenciais lembradas pelos navegadores da web podem ser recuperadas. Observe que se você executar um 'backup de imagem', que é uma maneira fácil de gravar todos os dados em um computador, ele só pode ser restaurado em um hardware idêntico. Se não estiver disponível, você está disponível para alguns serviços caros.

O armazenamento em nuvem (como Microsoft OneDrive ou Google Drive) está se tornando mais comumente usado. O eufemisticamente chamado Gerenciador de contas inativas do Google permite a exclusão ou download de dados de todos os serviços do Google (incluindo Gmail, Google Drive e YouTube) de uma conta que não foi usada por um período de tempo por meio de um e-mail enviado a um endereço de e-mail confiável. Essa facilidade atua como uma espécie de testamento digital em relação a todos os dados armazenados pelo Google, com o destinatário do e-mail confiável atuando como executor.

O conselho anterior ajudará as pessoas a se esclarecerem depois que você faleceu, mas se você estiver lidando com o computador de outra pessoa, precisará vasculhar milhares de mensagens de e-mail, fotos e outros documentos eletrônicos para encerrar seus negócios. Procure um provedor de suporte de TI que ofereça esse tipo de serviço - nem todos o fazem.

Sua experiência

Se você respondeu 'Outro' à enquete acima, gostaria de ouvir sua opinião para que eu possa estender o artigo para incluir ajuda nessa situação.